Singtel 旗下的資安廠商 Trustwave,旗下的研究人員於近日發布研究報告,指出廣為全球各大企業使用的視訊會議服務 Cisco WebEx,其 Windows 應用程式存有一個記憶體傾印資安漏洞。

Singtel 旗下的資安廠商 Trustwave,旗下的研究人員於近日發布研究報告,指出廣為全球各大企業使用的視訊會議服務 Cisco WebEx,其 Windows 應用程式存有一個記憶體傾印資安漏洞。

這個資安漏洞發生在 Cisco WebEx 視訊會議的 Windows 客戶端應用程式 40.4.12.8 版本,當用戶安裝好這個應用程式並於背景執行時,只要用戶開始啟動視訊會議,這個常駐程式,就會在磁碟上開啟多個檔案,檔案內容包括當時記憶體內容的傾印(dump)。

然而 Cisco WebEx 並未給與這些檔案足夠的保護措施,使得已登入系統的駭侵者,可以自由存取這些檔案中包含的用戶機敏資訊,例如用戶用以登入 WebEx 視訊會議時使用的 Email 地址,以及會議本身的 URL 等。

更嚴重的是,這些檔案中還會包含用以登入會議內的 WebAccessToken 權杖資訊,任何人只要取得這個 token,就能取得用戶的 WebEx 帳號存取權。

Trustwave 的研究人員在報告中,完整揭露了利用這種手法,於另一台電腦取得 WebEx 帳號存取權的流程。

這個漏洞的 CVSS 危險程度評分為 5.5 分,其危險評級為「中等」。

Cisco 在接獲漏洞通報後,已經在更新版本中修復了這個漏洞;用戶只要更新至 40.6.0 與之後的版本即可。CVE編號:CVE-2020-3347影響產品與版本:Cisco WebEx Windows client 40.4.12.8解決方案:更新至 Cisco WebEx Windows client 40.6.0 與之後版本

twcert 發表在

痞客邦

留言(0)

人氣()

資安廠商發現,近來多個約會交友 App,同時發生用戶個資外洩事件;多達十萬用戶上傳的私密照片、影片檔和用戶間的對話記錄與語音對談檔案流出,檔案大小高達 845 GB。資安廠商 vpnMentor 發表研究報告指出,該公司的資安研究團隊近來發現多個約會交友 App,幾乎在同時發生用戶資料外洩事件;多達十萬用戶上傳到這些服務的私密照片遭到流出,含有這些用戶個資的檔案大小,則高達 845 GB。

資安廠商發現,近來多個約會交友 App,同時發生用戶個資外洩事件;多達十萬用戶上傳的私密照片、影片檔和用戶間的對話記錄與語音對談檔案流出,檔案大小高達 845 GB。資安廠商 vpnMentor 發表研究報告指出,該公司的資安研究團隊近來發現多個約會交友 App,幾乎在同時發生用戶資料外洩事件;多達十萬用戶上傳到這些服務的私密照片遭到流出,含有這些用戶個資的檔案大小,則高達 845 GB。

發生外洩事件的 App 包括 3somes、CougarD、Gay Daddy Bear、Xpai、BBW Dating、Casualx、SugarD、Harpes Dating 等。

據研究團隊指出,這些 App 雖然看似各自獨立,其實是由同一組開發團隊所推出,因此不同 App 的用戶資料,都放在 AWS 裡同一個帳號的儲存空間之下,所以才會同時發生資料外洩事件。

在這起資料外洩事件中的受害者人數估計高達十萬人,總資料筆數超過兩千萬筆;大多遭到外洩的相片,都屬用戶上傳的私密相片、影片與私密聊天內容,甚至很多都和親密行為相關,因此也對這些用戶的個人隱私造成嚴重衝擊。

造成資料外洩的原因,是因為這些 App 的開發者,沒有正確設定其在 AWS 上的資安選項。vpnMemtor 於五月下旬向其中一支 App 的開發者通報這起資料外洩事件,對方回應要求提供更多資料後,就沒有再和 vpnMentor 聯絡;但所有 App 的資料庫資安設定都已同步修正。

twcert 發表在

痞客邦

留言(0)

人氣()

繼本田汽車遭到 Snake 勒贖軟體攻擊後,近日再傳歐洲大型電力集團 Enel (義大利國家電力公司)亦遭 Snake 攻擊事件。繼本田汽車遭到 Snake 勒贖軟體攻擊,造成該公司部分系統停擺後,近日再傳歐洲大型電力集團義大利國家電力公司 Enel 之內部網路亦遭 Snake 攻擊事件。

繼本田汽車遭到 Snake 勒贖軟體攻擊後,近日再傳歐洲大型電力集團 Enel (義大利國家電力公司)亦遭 Snake 攻擊事件。繼本田汽車遭到 Snake 勒贖軟體攻擊,造成該公司部分系統停擺後,近日再傳歐洲大型電力集團義大利國家電力公司 Enel 之內部網路亦遭 Snake 攻擊事件。

資安媒體 BleepingComputer 報導指出,Enel 集團向該刊確認,該公司的內部網路防毒防駭系統,偵測到一起惡意軟體攻擊事件;雖然 Enel 沒有公布惡意軟體是哪一支,但經外部資安專家分析後,確認就是先前攻擊 Honda 的 Snake(又名 EKANS)勒贖軟體。

Enel 指出,該公司的資安系統,在該惡意軟體開始於其內網散布之前,就加以截獲,並立即採取短暫的隔離斷網措施;在斷網調查修復完成後,隔天就順利恢復上線運作。

Enel 說,目前沒有發現遭到嚴重破壞的事件,所有電廠也都正常運轉,客戶相關資料也沒有被外洩至任何第三方處;僅有在斷網時造成客戶無法連線該公司進行相關操作,造成不便。

值得注意的是,Snake 在針對目標發動攻擊前,會先確認其運作環境所處的內部網域與 IP 位址;如果發現不是在正確的內部網路中執行,Snake 就不會執行,也不會加密任何檔案。

Enel 的聲明中沒有提到特定的惡意軟體名稱,但有資安專家透過於 6 月 7 日提報到 VorusTotal 的惡意軟體取樣資訊,發現有個 Snake/EKANS 的取樣,內含網域名稱「eneling.global」;而這個網域名稱為 Enel 集團所有,而且會導向到該公司的全球網頁。

twcert 發表在

痞客邦

留言(0)

人氣()

2020年5月19日著名國外論壇發布一則個資資料外洩事件,並轉發至其他網路論壇。共計14個國家72萬多筆個人帳戶,包含姓名、電話等個資及極為精確的地址座標資料均遭竊取外洩。Foodpanda國際外送公司總部位於德國柏林的Delivery Hero承認上述事件為其品牌外送商家資料遭竊,資料最早可追朔到2016年至今的個人帳戶資料,該公司已與相關當局密切合作調查以找出資安漏洞原因,並通知受影響各方。

2020年5月19日著名國外論壇發布一則個資資料外洩事件,並轉發至其他網路論壇。共計14個國家72萬多筆個人帳戶,包含姓名、電話等個資及極為精確的地址座標資料均遭竊取外洩。Foodpanda國際外送公司總部位於德國柏林的Delivery Hero承認上述事件為其品牌外送商家資料遭竊,資料最早可追朔到2016年至今的個人帳戶資料,該公司已與相關當局密切合作調查以找出資安漏洞原因,並通知受影響各方。

twcert 發表在

痞客邦

留言(0)

人氣()

日本車廠本田汽車的日本本部與歐洲分部,日前遭駭侵攻擊,致使部分重要業務停擺。

日本車廠本田汽車的日本本部與歐洲分部,日前遭駭侵攻擊,致使部分重要業務停擺。

日本最大車廠本田汽車的日本本部與歐洲分部,日前遭駭侵攻擊,致使部分重要業務停擺。

本田汽車是在6/8發現日本和歐洲本田的電腦系統,疑似遭到 SNAKE 勒贖軟體攻擊,造成客服與汽車融資服務的 IT 系統無法運作,但沒有對生產線和銷售系統造成影響,不過為了安全起見,本田仍然短暫關閉部分生產線的運作。

隔日,一位資安研究人員在 Twitter 上發表系列圖片,指出有一支勒贖軟體不斷地存取本田汽車內部網路的網域,從 IP 解析來看,分別是位於日本和美國的本田內網主機。

資安媒體 BleepingComputer 也連絡上在背後操控 SNAKE 的控制者,對方不承認也不否認 SNAKE 涉及駭入本田汽車。

目前仍不清楚本田公司的受害程度與造成的損失金額,本田公司也說正在進行內部調查,尚無太多細節可對外公開;不過本田表示目前可確定沒有外洩任何資料,也沒有任何顧客受到這波攻擊的影響。

資安專家指出,SNAKE 勒贖軟體是在 2019 年底被發現的新興勒贖程式,雖然本身並沒有非常複雜成熟的技術,但是它會在某些條件下自動停止運作,這也造成追蹤上的困難。

也有資安專家表示,由於疫情關係,大量企業員工被迫遠距工作,也導致駭侵者可透過這些外部連線伺機駭入企業內網,發動各種攻擊。

twcert 發表在

痞客邦

留言(0)

人氣()

就在 SpaceX 成功發射載人火箭之際,有駭侵者盜取三個知名 頻道後,假借 SpaceX 名義進行比特幣詐騙活動,獲利高達 15 萬美元。SpaceX 成功發射載人火箭,將兩名美國太空人順利送進國際太空站;但同一時間有駭侵者盜取三個知名 YouTube 頻道,並且假借 SpaceX 與其創辦人 Elon Musk 名義進行比特幣詐騙活動,不法獲利高達 15 萬美元。

就在 SpaceX 成功發射載人火箭之際,有駭侵者盜取三個知名 頻道後,假借 SpaceX 名義進行比特幣詐騙活動,獲利高達 15 萬美元。SpaceX 成功發射載人火箭,將兩名美國太空人順利送進國際太空站;但同一時間有駭侵者盜取三個知名 YouTube 頻道,並且假借 SpaceX 與其創辦人 Elon Musk 名義進行比特幣詐騙活動,不法獲利高達 15 萬美元。

被盜的三個 YouTube 頻道分別是 Juice TV、Right Human 與 MaximSakulevich,各自有幾十萬追蹤者;駭侵者取得這三個頻道的控制權後,先把頻道名稱改為「SpaceX Live」或「SpaceX」,然後開始進行詐騙活動直播。

詐騙直播的內容是在畫面中間放一段 Elon Musk 受訪的錄影或 SpaceX 的發表會,假裝是立即直播,然後在畫面下方要求觀眾將小額比特幣匯入某個錢包的網址內,就可以收到加倍的匯回款。

直播吸引了約八萬人同步線上觀看,而自六月八日起,用來接收詐騙款項的比特幣錢包,一共收到了近 150,000 美元的比特幣匯入款。

在創業論壇 HackNews 的討論區中,也有用戶指出,每當 SpaceX 創辦人 Elon Musk 在 Twitter 上發表任何推文,下頭一定馬上就有和比特幣詐騙有關的回應貼文;而 Elon Musk 從 2018 年起就經常成為類似加密貨幣詐騙案最喜歡假冒的對象。

資安媒體 BleepingComputer 曾就此事向 YouTube 詢問,但沒有得到任何回應;資安專家也指出,擁有人氣頻道的 YouTuber 網紅或經營者,應該加強對帳號密碼的保護,而且要對疑似釣魚郵件或釣魚網頁提高警覺,才能被免帳號被盜,並用來進行各式詐騙的風險。

twcert 發表在

痞客邦

留言(0)

人氣()

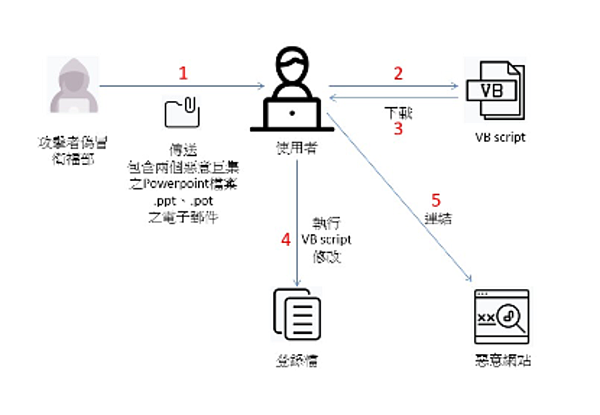

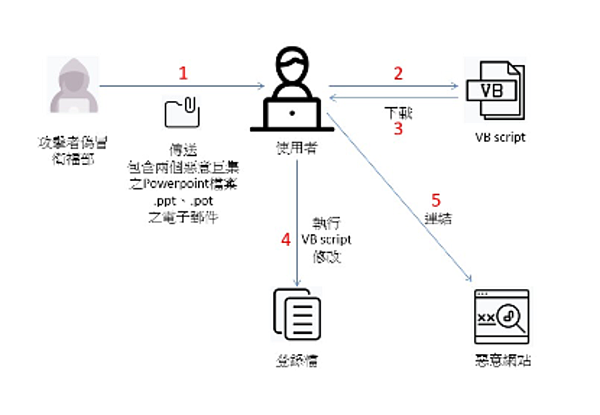

近來發現多起針對科技公司的網路釣魚郵件攻擊,駭客假冒衛福部之名義發送標題為「免費分發covid-19防護設備(台灣衛生部)」之釣魚郵件,引誘使用者點擊信件且於信件中夾帶2個含有惡意巨集(Marco)的PowerPoint檔案,當使用者開啟該惡意PowerPoint檔案,會透過巨集指令連線到惡意網站,下載惡意VBScript再透過VBScript修改受害電腦的登錄檔藉此發動惡意行為。

TWCERT/CC 掌握該惡意檔案樣態,若企業資安單位有IOC的需求請使用企業信箱與我們聯繫,(聯繫信箱: twcert@cert.org.tw),若有相關單位受害,亦可與我們聯繫進行協處,謝謝。

twcert 發表在

痞客邦

留言(0)

人氣()

位在德州的美國頂尖航太產業供應商 VT SAA,日前證實其公司網路遭到 Maze 勒贖軟體駭侵攻擊,儲存於該公司內部網路的敏感資料遭竊,且資料量高達 1.5TB。

位在德州的美國頂尖航太產業供應商 VT SAA,日前證實其公司網路遭到 Maze 勒贖軟體駭侵攻擊,儲存於該公司內部網路的敏感資料遭竊,且資料量高達 1.5TB。

位在德州的美國頂尖航太產業供應商 VT SAA,在海洋、陸地和航太領域的軍用電子設備都是領導者;日前該公司證實其內部網路遭到 Maze 駭侵團體發動勒贖軟體駭侵攻擊;儲存於該公司內部網路的敏感資料遭竊,且資料量高達 1.5TB。

該公司總工程師兼副總裁 Ed Onwe 的聲明中說:「一個名為 Maze group 的駭侵團體,以複雜而先進的手法,非法進入本公司的內部網站,並且布署發動勒贖攻擊。」

據 VT SSA 的說明,這起攻擊事件共有兩波,第一波於三月七日發動,第二波則在五月發動。該公司是在發現部分內部資料檔案遭到更名並加密後,才發現自己遭駭。該公司立即進行斷網處理,開始進行調查,並且向相關主管機關發送資安事件通報。

在該公司開始進行內部調查,釐清受害範圍與程度後,確認主要遭竊的資料,屬於其母公司 ST 工程公司在美國的商業活動相關資料,包括該公司和多個政府組織、NASA、美國航空公司等合作單位的合約等機敏資訊,甚至還包括和各合作伙伴的各項計畫的細節,如計畫內容、時間表、行程、所需零件和機具、財務記錄等等。

在這起事件爆發之前數日,Maze 駭侵團體也於暗網上公開了該組織竊自某家美國核電技術供應商的大量內部資料。

twcert 發表在

痞客邦

留言(0)

人氣()

資安廠商指出,自今年三月全球陷入肺炎疫情大流行開始,偵測到超過三百種以上惡意軟體,在這段期間內大肆活動。

資安廠商指出,自今年三月全球陷入肺炎疫情大流行開始,偵測到超過三百種以上惡意軟體,在這段期間內大肆活動。

資安廠商 Palo Alto Networks 旗下的資安研究團隊 Unit 42,日前發表研究報告,指出自今年三月全球陷入肺炎大流行開始,該單位偵測到超過三百種以上惡意軟體,在這段期間內大肆活動。

該單位自三月一日到四月七日期間,監控全球所有 Prisma Cloud 網路上的異常活動,鎖定 20 個可疑的 IP 位址和網域,自 453,074 個網路連線活動中,偵測到非常多的攻擊活動。

Unit 42 說,一共發現 7 個特別可疑的雲端伺服器位址,和各種惡意軟體的網路連線活動有關;而這些惡意軟體的攻擊活動,都假借 Covid-19 之名而行。

以偵測方式而言,Unit 42 設計了一個稱為「AutoFocus」的偵測機制,特別著重觀測在惡意軟體活動時會使用的關鍵字,如「Corona」、「COVID」、「Pandemic」、「Virus」等,結果發現共有 446 種不同的惡意軟體樣式,共透過 20 個不同的 IP 或網域參與攻擊活動。

Unit 42 建議,各公司行號應該針對其使用公有雲端服務的部分,加強防火牆和其他惡意軟體偵防的能量,並進行正確的設定與必要的升級,以免公司內部系統遭到來自公有雲惡意軟體的攻擊。

twcert 發表在

痞客邦

留言(0)

人氣()

資安事件摘要

資安事件摘要

twcert 發表在

痞客邦

留言(0)

人氣()

QNAP 技術團隊於今年5月收到多起攻擊通報,發現NAS設備漏洞遭eCh0raix勒索軟體攻擊。經QNAP分析,遭攻擊的漏洞為QTS與Photo Station舊版本中的某些漏洞,QNAP已於2019年9月發布相關補救措施與安全性建議https://www.qnap.com/en/security-advisory/nas-201911-25。

QNAP 技術團隊於今年5月收到多起攻擊通報,發現NAS設備漏洞遭eCh0raix勒索軟體攻擊。經QNAP分析,遭攻擊的漏洞為QTS與Photo Station舊版本中的某些漏洞,QNAP已於2019年9月發布相關補救措施與安全性建議https://www.qnap.com/en/security-advisory/nas-201911-25。

twcert 發表在

痞客邦

留言(0)

人氣()

資安廠商發現,近來有一波針對遠距工作 Office 365 用戶的釣魚郵件詐騙攻擊,佯稱用戶所屬單位要調整 VPN 設定,實則騙取駭入該單位所需的各項資訊。

資安廠商發現,近來有一波針對遠距工作 Office 365 用戶的釣魚郵件詐騙攻擊,佯稱用戶所屬單位要調整 VPN 設定,實則騙取駭入該單位所需的各項資訊。

Email 資安防護資安廠商 Abnormal Security 日前發表研究報告,指出該公司發現近來有一波針對遠距工作 Office 365 用戶的釣魚郵件詐騙攻擊;在釣魚郵件中,駭侵者佯稱用戶所屬單位要調整 VPN 設定,要求用戶輸入登入其 Office 365 的帳號密碼,以騙取駭入該單位所需的各項資訊。

廠商說,該公司在這波攻擊中已經觀察到至少 15,000 起針對不同目標的攻擊活動。由於疫情關係,全球有許多大型公司要求員工透過 VPN 在家工作,因此這波假稱更改 VPN 設定的釣魚攻擊相當有效。

攻擊者在發出的詐騙信件中,會竄改 sender 欄位,使用目標受害者所屬公司的網域名稱發送,以降低被駭者的戒心;駭客更會使用多個不同的 Email 發送地址和伺服器,以降低被追蹤發現的可能性。

但在信中駭客置入的惡意網頁連結,則都是同一個網址;這表示各個不同來源的釣魚攻擊,其實都由同一組駭侵者所發動。

受害者一旦誤點信中的釣魚連結,就會被導向到一個用來詐騙的虛假 Office 365 登入畫面;而且駭客把這個頁面放在微軟自己的 Azure Blob 雲端儲存空間,所以網址不但會顯示為「web.core.windows.net」,而且還會顯示該網頁擁有微軟簽發的 SSL 加密憑證,更為降低用戶的警覺。

資安廠商指出,看到這類網頁的用戶,其實更應提高警覺;因為這類網頁只應該顯示為各員工自己公司擁有的網域名稱,不應該是外部雲端空間的網址。

twcert 發表在

痞客邦

留言(0)

人氣()