美國財政部、聯邦調查局、國土安全部、網戰司令部發出聯合警訊,自2020年2月起,朝鮮民主主義人民共和國(以下簡稱北韓)再次針對多國金融機構進行ATM駭侵活動,藉由惡意軟體來從事轉帳及現金提款,竊取銀行資金。該組織的駭侵活動於2019下半年暫時趨緩後,於今年2月重新啟動。

BeagleBoyz是朝鮮人民軍總參謀部偵察總局旗下駭客組織,自2015年起,BeagleBoyz針對多國銀行的SWIFT國際電匯系統、自動櫃員機(ATM)及客戶的銷售系統(POS, Point Of Sale)系統從事駭客活動,進而竊取資金及加密貨幣。近五年間,該團夥已嘗試盜取近20億美元,這些不法資金可能用以從事平壤政府的核子武器及飛彈開發。

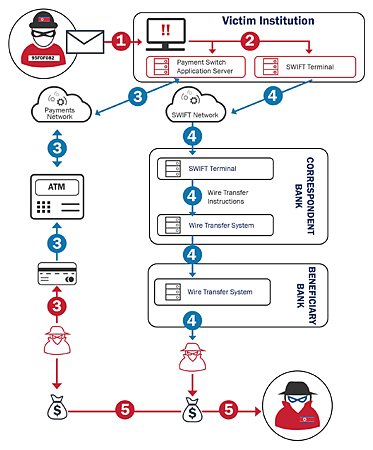

該組織利用部分銀行在資安防護上的不完善,透過釣魚、水坑攻擊和社交工程等技巧,誘使受害機構的人員開啟惡意網站或啟動惡意程式,藉此入侵內部系統、取得權限並從事駭侵活動。於2016年起,該組織更開始攻擊多國金融機構內部的IBM AIX (Advanced Interactive eXecutive) 伺服器,駭入銀行的支付交易應用程式來發送偽造的交易訊息,藉此於包含美國在內的30多個國家之ATM上盜領款項,竊取了數千萬美元的不法資金。除此之外,近期也開始偵測到該組織針對銀行間交易系統的活動,顯示其駭侵活動已開始向銀行系統的上層蔓延。

該組織利用部分銀行在資安防護上的不完善,透過釣魚、水坑攻擊和社交工程等技巧,誘使受害機構的人員開啟惡意網站或啟動惡意程式,藉此入侵內部系統、取得權限並從事駭侵活動。於2016年起,該組織更開始攻擊多國金融機構內部的IBM AIX (Advanced Interactive eXecutive) 伺服器,駭入銀行的支付交易應用程式來發送偽造的交易訊息,藉此於包含美國在內的30多個國家之ATM上盜領款項,竊取了數千萬美元的不法資金。除此之外,近期也開始偵測到該組織針對銀行間交易系統的活動,顯示其駭侵活動已開始向銀行系統的上層蔓延。

最著名的活動發生在2016年,該組織透過Microsoft Word巨集攻擊,入侵孟加拉銀行(該國之中央銀行)的內部資訊系統,偽造SWIFT轉帳電文,嘗試自該銀行於紐約聯邦儲備的帳戶,竊取近10億美元的款項。在其偽造的35項轉帳電文中,30項被紐約聯邦儲備偵測到異常活動而被拒絕交易,而有5項被成功執行,總計成功竊取了約8,100萬美元(約新台幣24億),成為了史上金額最高的銀行劫案。

北韓政府駭客組織BeagleBoyz的駭侵活動可能已涉及全球近40個國家,其中包含台灣、日本、南韓、新加坡、西班牙等先進已開發國家。聯合警訊中也提到,BeagleBoyz可能與Lazarus和APT38駭客組織在組織和活動範圍上互相重疊。根據美國網路安全公司FireEye的報告,Lazarus和APT38為2017年竊取遠東商銀18億新台幣的主謀,而三者皆為北韓政府所控制的駭客組織。

為避免受到駭客組織攻擊,所有的銀行、金融機構應遵守以下建議措施:

- 遵照FFIEC、ISO等國際標準來部屬交易資訊系統及資訊安全防護系統;

- 確保所有交易流程遵照PCI Security及SWIFT等組織的規範;

- 使用防火牆、存取控制列表,並將機密資訊的資訊系統與其他網際網路服務之系統確實隔離;

- 使用認證機制來保護所有內、外部的交易活動;

- 確保內部控制機制,監視並記錄異常交易活動來偵測可疑的駭侵活動;

- 使用多因子或兩步驟驗證來保護交易應用程式的存取。

對於使用零售支付系統的機構及所有使用者,應遵守以下建議措施:

- 確保所有交易皆為加密傳輸,並確實受到信用卡發行機構或交易服務提供者的有效回覆;

- 確保作業系統、防毒軟體、應用程式更新到最新狀態;

- 禁用檔案分享及印表機分享服務;

- 使用強密碼並定期更改;

- 勿開啟來路不明的電子郵件附件,並執行電子郵件掃描;

- 封鎖含有惡意內容的網站;

- 謹慎使用卸除式裝置;

- 掃描自網路網路下載之軟體或檔案;

- 使用存取控制清單。

- 參考資料:

http://www.fisc.com.tw/Upload/80e295db-5cbf-46c2-973c-1a350c9745a9/TC/9606.pdf

https://us-cert.cisa.gov/ncas/alerts/TA18-275A

https://www.twcert.org.tw/newepaper/cp-65-808-3ad47-3.html

https://www.fireeye.com/content/dam/fireeye-www/regional/zh_TW/current%20threats/apt/rpt-apt38.pdf

留言列表

留言列表